- Inteligência Artificial

Cloud Security deixou de ser um tema estritamente técnico para se tornar um pilar estratégico da inovação e da vantagem competitiva. À medida que a transformação digital avança nas empresas, a Cloud Computing consolida-se como a base dos produtos digitais modernos.

Em termos práticos, Cloud Security garante que dados, aplicações e operações em nuvem sejam protegidos sem comprometer agilidade, escala e inovação.

No entanto, esse mesmo movimento amplia a superfície de ataques, especialmente em ambientes distribuídos, multicloud e orientados por APIs. Nesse sentido, o desafio vai além da proteção da infraestrutura: a segurança em cloud impacta diretamente a confiança do negócio, a continuidade operacional e a capacidade de inovar de forma sustentável.

Não por acaso, segundo a McKinsey, as empresas destinam, em média, 11% do orçamento anual de TI à cibersegurança. Entretanto, o cenário atual exige uma abordagem mais proativa e integrada à estratégia corporativa, focada também em resiliência digital.

Portanto, ir além do básico em Cloud Security significa alinhar governança, arquitetura e cultura organizacional. É tratar segurança como um acelerador do crescimento, e não como um freio.

Cloud Security é o conjunto de estratégias, tecnologias e práticas que protegem dados, aplicações e infraestruturas em ambientes de computação em nuvem, garantindo segurança, compliance e continuidade do negócio.

Mais do que controle isolado, trata-se de um modelo de segurança integrado ao desenho da arquitetura cloud, alinhado aos objetivos do negócio e à velocidade da inovação.

Diferentemente da segurança tradicional on-premises, onde o foco está no perímetro e em infraestruturas estáticas, a Cloud Security opera em ambientes dinâmicos, distribuídos e altamente escaláveis. Aqui, conceitos como responsabilidade compartilhada, automação, identidade como perímetro e segurança by design tornam-se essenciais.

Nas organizações contemporâneas, a Cloud Security atua como habilitadora da inovação efetiva. Logo, quando bem implementada, acelera o lançamento de produtos digitais, reduz riscos operacionais e sustenta a confiança de clientes, parceiros e reguladores.

Os riscos de segurança em cloud vão além de ataques externos: envolvem decisões arquiteturais, governança e maturidade organizacional. Para grandes empresas, compreender esses riscos é essencial para inovar com segurança.

Em resumo, a maioria dos incidentes em cloud está relacionada a falhas de configuração, controle de acesso e exposição indevida de serviços, e não a vulnerabilidades do provedor

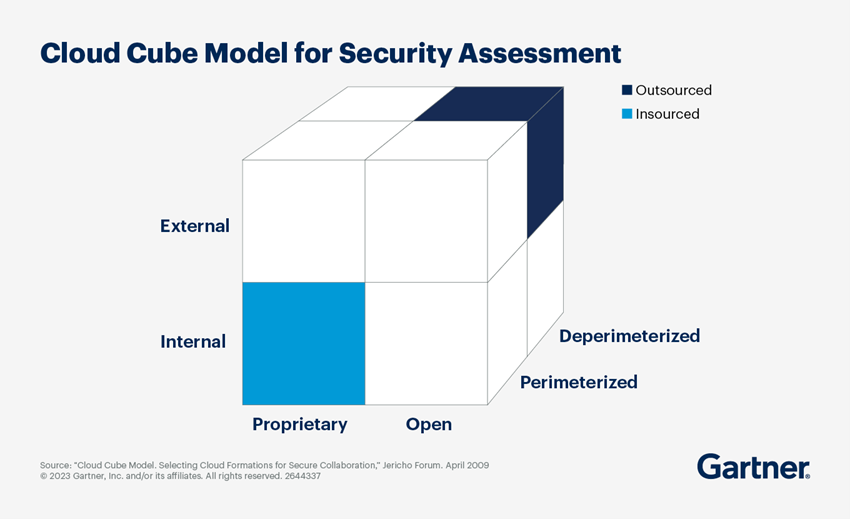

Portanto, segundo o Gartner, para avaliar a segurança na nuvem, é fundamental considerar:

Essa abordagem estruturada ajuda empresas a identificar, priorizar e mitigar riscos de forma contínua, garantindo segurança, compliance e confiança no uso da nuvem.

Entender o modelo de responsabilidade compartilhada é uma decisão de negócio, não apenas técnica. Em ambientes de nuvem, segurança não é totalmente delegada ao provedor — ela é dividida de forma clara entre quem oferece a infraestrutura e quem consome os serviços.

Quando endereçamos a responsabilidade do provedor de nuvem, os hyperscalers são responsáveis pela segurança da nuvem: data centers físicos, infraestrutura global, hardware, redes, camadas de virtualização e resiliência da plataforma. Isso inclui controles físicos, disponibilidade, redundância e conformidade da base tecnológica.

Por outro lado, quando o assunto é a responsabilidade do cliente, as organizações são responsáveis pela segurança na nuvem. Isso envolve configuração correta dos serviços, gestão de identidades e acessos (IAM), proteção de dados, controles de aplicações, compliance regulatório e monitoramento contínuo.

Em outras palavras, a maior parte dos incidentes de segurança em cloud está associada a decisões, configurações e processos sob responsabilidade do cliente.

Na prática, para líderes de tecnologia, esse modelo impacta diretamente:

Proteger dados em cloud significa garantir confidencialidade, integridade e disponibilidade ao longo de todo o ciclo de vida da informação. Ou seja, em ambientes dinâmicos e distribuídos, a segurança não pode ser pontual; ela deve ser contínua, automatizada e orientada por risco.

Além disso, a criptografia é o principal mecanismo de proteção de dados na nuvem, mas sua eficácia depende da gestão adequada das chaves. Estratégias de cloud encryption devem incluir rotação automática, segregação de funções e, sempre que possível, controle do cliente sobre as chaves (BYOK ou HYOK).

Mais, a segregação de dados e ambientes — separando produção, testes e desenvolvimento, bem como dados sensíveis por domínio ou unidade de negócio — reduz o impacto de incidentes e facilita compliance regulatório.

Para empresas, proteger dados em cloud não é apenas uma exigência técnica, mas um fator crítico de confiança, resiliência e vantagem competitiva.

Zero Trust é hoje o modelo de segurança mais adotado em ambientes cloud modernos, especialmente em arquiteturas multicloud e híbridas.

Em ambientes de nuvem, identidade é o novo perímetro. À medida que aplicações, usuários e serviços se tornam distribuídos, o gerenciamento de identidades e acessos (IAM) passa a ser a fundação da Cloud Security, substituindo modelos tradicionais baseados apenas em rede.

Esse controle minimiza impactos em caso de credenciais comprometidas e limita movimentos laterais dentro do ambiente.

Além disso, a segurança moderna exige a gestão integrada de identidades humanas e não humanas (workload identities, service accounts e secrets). Atualmente, credenciais de máquinas mal gerenciadas são um dos vetores mais explorados em ambientes cloud-native.

Em ambientes multicloud e híbridos, o Zero Trust oferece benefícios claros: padroniza controles de acesso, reduz dependência de perímetros tradicionais e aumenta a visibilidade sobre quem acessa o quê, quando e por quê. Para gestores, isso se traduz em maior controle, resiliência e governança sem comprometer a agilidade do negócio.

A segurança de rede em ambientes cloud evoluiu para além do modelo tradicional de perímetro. Com arquiteturas distribuídas, baseadas em microsserviços e APIs, proteger fluxos de comunicação e workloads tornou-se essencial para reduzir a superfície de ataque e garantir resiliência operacional.

A segmentação e microsegmentação permitem isolar aplicações, ambientes e cargas de trabalho, limitando o impacto de acessos não autorizados e movimentos laterais. Ao definir políticas de comunicação baseadas em identidade e contexto — e não apenas em IPs — as organizações aumentam o controle sem comprometer a escalabilidade.

A proteção de workloads e do tráfego envolve firewalls cloud-native, controles de tráfego leste-oeste, inspeção de APIs e mecanismos de detecção de anomalias, garantindo que apenas comunicações legítimas ocorram entre serviços.

Em cloud, visibilidade é sinônimo de segurança. A coleta de logs, alertas e correlação de eventos permite identificar comportamentos suspeitos, falhas de configuração e tentativas de ataque em tempo quase real.

O monitoramento contínuo é crítico para ambientes dinâmicos, onde recursos são criados e removidos constantemente. Para gestores, isso significa reduzir tempo de detecção e resposta (MTTD/MTTR), atender requisitos de compliance e manter a continuidade do negócio mesmo diante de incidentes de segurança.

Cloud Governance é a estrutura que garante que a adoção da nuvem ocorra com controle, previsibilidade e alinhamento aos objetivos estratégicos da organização. Mais do que regras técnicas, trata-se de definir políticas, padrões e mecanismos claros de accountability que orientem decisões arquiteturais, uso de recursos e gestão de riscos em ambientes cloud.

Uma governança eficaz estabelece papéis e responsabilidades bem definidos entre TI, segurança e áreas de negócio, evitando silos e conflitos. Esse alinhamento é essencial para equilibrar velocidade de inovação com requisitos de segurança, custo e conformidade, especialmente em ambientes multicloud e altamente distribuídos.

Já o Cloud Compliance assegura que dados, aplicações e processos em nuvem atendam às exigências regulatórias e normativas, como LGPD, ISO 27001 e frameworks internacionais de segurança e privacidade. Em ambientes dinâmicos, compliance não pode ser pontual: exige auditoria contínua, rastreabilidade de acessos, logs centralizados e evidências automatizadas.

Ou seja, governança em cloud transforma segurança em previsibilidade para o negócio.

As melhores práticas de Cloud Security combinam automação, arquitetura segura e cultura organizacional.

Entre as práticas organizacionais podemos citar:

A adoção de certificações é um indicador relevante do nível de maturidade em Cloud Security, tanto para equipes internas quanto para parceiros e fornecedores estratégicos.

Credenciais reconhecidas internacionalmente ajudam a padronizar práticas, validar competências técnicas e alinhar a organização a frameworks consolidados de segurança e governança.

Para grandes empresas, certificações fortalecem a credibilidade institucional, facilitam auditorias, apoiam exigências regulatórias e reduzem riscos na contratação de serviços cloud e operações críticas.

Cloud Disaster Recovery é a capacidade de recuperar sistemas, dados e operações críticas em ambientes de nuvem após falhas ou incidentes de segurança.

A nuvem permite arquiteturas de alta disponibilidade, com redundância geográfica, balanceamento de carga e escalabilidade automática, reduzindo pontos únicos de falha e aumentando a continuidade operacional. No entanto, disponibilidade não substitui recuperação: são dimensões complementares da resiliência.

Planos de disaster recovery eficazes devem definir objetivos claros de recuperação (RTO e RPO), cenários de risco e responsabilidades, além de incorporar testes periódicos e automatizados. Testar planos com frequência garante que processos, pessoas e tecnologias estejam preparados para responder com rapidez e previsibilidade.

A Inteligência Artificial é fundamental para escalar a segurança em ambientes cloud complexos, onde análises manuais não são suficientes. Ao analisar grandes volumes de dados em tempo real, a IA amplia a capacidade das organizações de detectar, prevenir e responder a ameaças com mais precisão e velocidade.

Cloud Security é um fator decisivo de confiança, crescimento e diferenciação em mercados digitais cada vez mais competitivos.

Quando integrada à estratégia do negócio, a segurança em nuvem deixa de ser um custo operacional e passa a acelerar inovação, escala e lançamento de novos produtos com previsibilidade.

Ou seja, organizações que tratam Cloud Security como pilar estratégico constroem vantagem competitiva sustentável, fortalecem a relação com clientes e reduzem riscos em ambientes complexos.

Fale com nossos especialistas e descubra como proteger, escalar e inovar com confiança na nuvem.

Veja respostas rápidas para as principais dúvidas.

Cloud Security é o conjunto de estratégias, tecnologias e práticas para proteger dados, aplicações e infraestrutura em ambientes de nuvem. Para grandes empresas, garante confiança, continuidade operacional e capacidade de inovar com segurança, evitando riscos regulatórios e perdas financeiras.

Na nuvem, o provedor é responsável pela segurança da infraestrutura, enquanto o cliente protege dados, aplicações e acessos. Entender esses limites é essencial para arquitetar ambientes seguros e cumprir compliance.

Em suma, riscos técnicos incluem configurações incorretas, exposição de APIs e falhas em IAM. Riscos organizacionais envolvem Shadow IT, falta de visibilidade e ausência de avaliações contínuas de risco.

Automatizar segurança, aplicar segurança by design, promover cultura de segurança, treinar equipes e integrar Dev, Sec e Ops são práticas essenciais para reduzir riscos e acelerar inovação.

Governança define papéis e accountability, alinhando TI, segurança e negócio. Ou seja, compliance garante conformidade com LGPD, ISO e frameworks internacionais, facilitando auditorias, mitigando riscos e aumentando confiança de clientes e parceiros.

IA detecta padrões suspeitos, reduz falsos positivos e automatiza respostas em tempo real. Isso aumenta a escalabilidade da segurança, acelera a resposta a incidentes e fortalece a resiliência operacional.

Por fim, leia também: